- 品牌

- 深信服

- 服务项目

- 防火墙

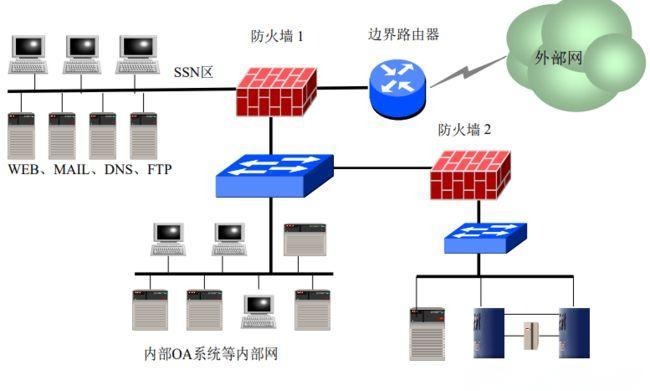

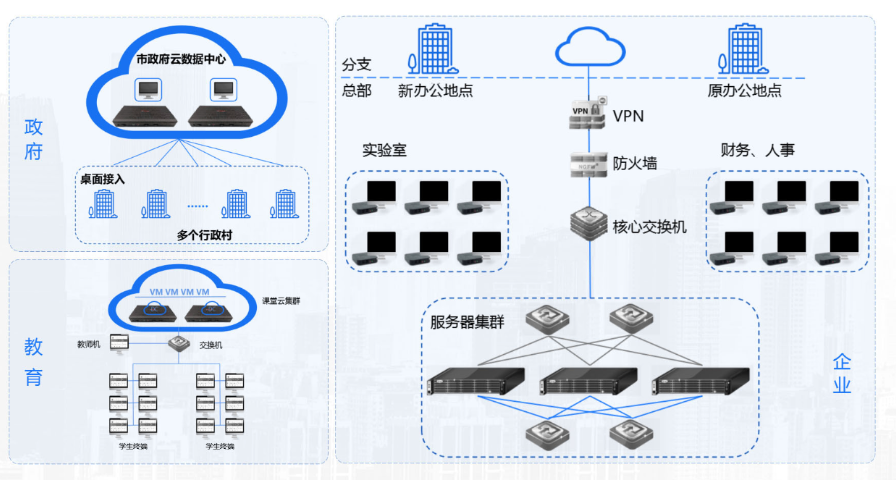

物联网设备的安全威胁确实是当今网络安全领域的一个重要问题。防火墙可以采取以下几种方式来应对物联网设备的安全威胁:隔离和分割网络:防火墙可以将物联网设备与其他网络资源分隔开来,创建一个单独的网络区域。通过隔离物联网设备,防火墙帮助限制了潜在的攻击面,并防止针对其他网络资源的攻击波及到物联网设备。行为分析和安全策略:防火墙可以对与物联网设备的通信进行监测和分析,以侦测异常行为和潜在的安全威胁。防火墙可以通过实施安全策略和规则,对可疑活动和异常流量采取相应的措施,例如阻止特定IP地址或端口的访问。漏洞和威胁情报管理:防火墙可以集成漏洞扫描和威胁情报管理系统,及时获取和应用较新的漏洞信息和威胁情报。这有助于防火墙检测和预防已知的物联网设备漏洞,并提供及时的补丁和更新来缓解潜在的安全风险。防火墙可以通过将网络流量分段,实现内部网络的隔离和保护。深圳半导体行业防火墙推荐

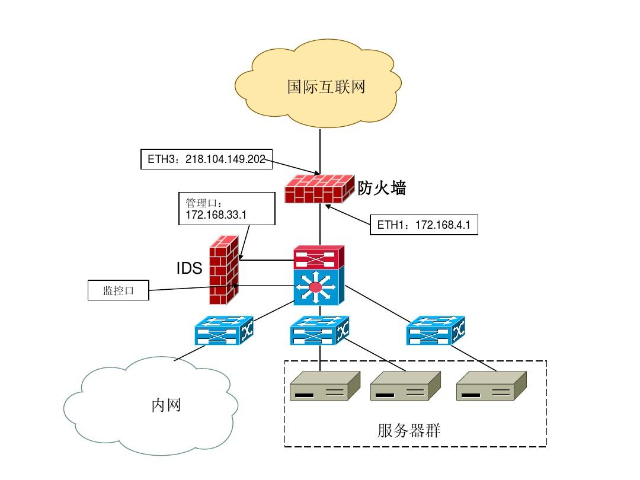

当发生网络安全事件时,防火墙的应急响应机制能够帮助企业迅速采取措施,降低损失。一旦防火墙检测到异常流量或攻击行为,如 DDoS 攻击、端口扫描等,它应立即触发警报,通知网络管理员。管理员可以根据防火墙提供的详细信息,如攻击源 IP、攻击类型、受影响的目标等,迅速评估事件的严重程度,并采取相应的应急措施。例如,对于小规模的端口扫描攻击,管理员可以通过防火墙临时阻断扫描源 IP 的访问,同时加强对相关目标系统的监控;对于大规模的 DDoS 攻击,可能需要启动应急预案,联合其他安全设备(如流量清洗服务、入侵防御系统等)共同应对攻击,确保关键业务的网络连接不中断。此外,防火墙在应急响应过程中还应能够记录和保存相关的攻击证据,为后续的安全调查和事件分析提供数据支持,帮助企业了解攻击的手法和路径,以便进一步完善网络安全防护策略,防止类似事件的再次发生。深圳半导体行业防火墙推荐防火墙可以对网络流量进行包的过滤和内容过滤,阻止非法或违规的内容传输。

防火墙可以处理虚拟专门网络(VPN)流量,以确保安全地传输数据。VPN是一种通过公共网络(如Internet)建立私密连接的技术,通过加密和隧道化来保护数据的安全性和隐私性。当VPN流量经过防火墙时,防火墙可以执行以下任务:访问控制:防火墙可以使用访问控制列表(ACL)或其他规则来控制哪些VPN连接是允许的,哪些是禁止的。这样可以确保只有经过授权的用户可以建立VPN连接。身份验证:防火墙可以对连接进行身份验证,以验证用户的身份。这可以通过使用预共享密钥、数字证书、用户名和密码等方式来实现。数据包了过滤:防火墙可以对通过VPN通道传输的数据包进行包了过滤。它可以检查数据包的源地址、目标地址、端口号等信息,并根据事先定义的规则来决定是否允许通过。这有助于防止未经授权的访问和恶意活动。

应用层防火墙工作在应用层,能够对应用程序的具体内容进行深度检测和控制。它可以理解应用层协议(如 HTTP、FTP、SMTP 等)的语义和逻辑,从而针对不同的应用程序制定更精细的安全策略。例如,在一个企业的网络环境中,应用层防火墙可以检测到员工通过 HTTP 协议上传的文件是否包含恶意代码或敏感信息,如果发现可疑情况,可以阻止文件的上传操作。对于电子邮件(SMTP 协议),它可以过滤掉垃圾邮件和含有恶意附件的邮件,防止企业网络受到邮件攻击或恶意软件的攻击。应用层防火墙的优势在于其强大的应用层攻击检测和防御能力,能够提供更高级别的安全防护。但其缺点是性能相对较低,因为需要对数据包的应用层内容进行解析和处理,这会消耗大量的计算资源,而且对新出现的应用程序或应用层攻击方式的适应性可能需要一定的时间来更新和完善策略。防火墙可以通过差分服务和服务质量机制,优化网络资源的分配。

为确保网络的持续稳定运行,防火墙通常采用高可用性(HA)和冗余设计。高可用性防火墙部署通常采用主备模式或集群模式。在主备模式下,一台防火墙处于主用状态,负责处理所有网络流量,另一台防火墙处于备用状态,实时监控主防火墙的运行状态。当主防火墙发生故障时,备用防火墙能够迅速接管网络流量,确保网络连接不中断。例如,在金融机构的网络环境中,交易系统对网络的稳定性要求极高,防火墙的主备切换必须在极短的时间内完成,以避免交易中断造成的经济损失。在集群模式下,多台防火墙组成一个集群,共同处理网络流量,通过负载均衡技术将流量均匀分配到各个防火墙节点上,并且当其中一个节点出现故障时,其他节点能够自动分担其流量负载,保证整个集群的正常运行。这种冗余设计可以大提高防火墙的可靠性和可用性,降低因防火墙故障而导致的网络安全风险,保障网络业务的连续性。防火墙可以对内部网络进行隔离和分段,防止网络攻击的扩散和影响。深圳半导体行业防火墙推荐

防火墙可以通过设置访问控制列表(ACL)和安全策略,限制用户对网络资源的访问权限。深圳半导体行业防火墙推荐

在物联网(IoT)环境中,防火墙面临着诸多挑战。物联网设备数量庞大且种类繁多,如智能家居设备、工业传感器等,这些设备的计算能力和安全防护能力通常较弱,容易成为骇客攻击的入口。防火墙需要应对大量来自这些设备的潜在威胁,例如,防止骇客利用物联网设备的漏洞发起 DDoS 攻击或窃取敏感数据。此外,物联网设备的通信协议复杂多样,且部分协议可能存在安全隐患,防火墙需要具备解析和控制这些协议的能力,这对其技术能力提出了更高的要求。为应对这些挑战,一方面,防火墙厂商需要不断研发新的技术和功能,提高对物联网设备和协议的识别与防护能力;另一方面,网络管理员在部署防火墙时,需要结合物联网环境的特点,制定更加精细和严格的安全策略,对物联网设备的网络访问进行有效管控,同时加强对物联网设备的安全监测和管理,及时发现和处理潜在的安全问题,确保物联网环境的安全稳定。深圳半导体行业防火墙推荐

防火墙与入侵检测系统(IDS)/ 入侵防御系统(IPS)可以相互配合,提供更强大的网络安全防护能力。防火墙主要负责基于规则的网络访问控制,阻止未经授权的网络流量进入内部网络;而 IDS/IPS 则专注于对网络流量的深度检测,识别潜在的入侵行为和攻击迹象。例如,当防火墙允许正常的 HTTP 流量进入内部网络后,IDS/IPS 会对这些流量的内容进行实时监测,检查是否存在恶意的 SQL 注入、跨站脚本攻击(XSS)等应用层攻击行为。如果 IDS 检测到可疑的攻击行为,它会向管理员发出警报;而 IPS 则更进一步,不仅能够检测到攻击,还可以自动采取措施阻断攻击流量,防止其对内部网络造成损害。两者的协...

- 人工智能防火墙哪家便宜 2025-05-29

- 深信服防火墙作用 2025-05-27

- 东莞纺织行业防火墙怎么设置 2025-05-25

- 东莞服务器防火墙实际应用 2025-05-19

- 东莞金融防火墙哪里找 2025-05-18

- 广东金融防火墙排名 2025-03-13

- 深圳数据中心防火墙排名 2025-03-10

- 广州测绘防火墙哪里找 2025-03-05

- 广州变电站防火墙公司 2025-03-04

- 广东可扩展防火墙系统使用范围 2025-02-25

- 广东u盘防火墙需要多少钱 2025-01-17

- 移动设备防火墙系统 2025-01-08

- 广州电信防火墙系统怎么样 2024-12-30

- 零信任aTrust平台 2024-12-28

- 东莞硬件/软件防火墙系统介绍 2024-12-16

- 广州防火墙服务商 2024-12-16

- 深圳智能家居数据防泄密设备 06-05

- 储能超融合解决平台 06-05

- 深圳中小企业云桌面适用的场景 06-02

- 湛江云托管哪家好 06-02

- 石化数据防泄密系统 05-31

- 广东建筑设计防火墙效果怎么样 05-29

- 广东深信服云托管平台 05-29

- 人工智能防火墙哪家便宜 05-29

- 深圳高速公路云桌面哪家技术成熟 05-29

- 深信服防火墙作用 05-27