- 品牌

- 哨兵科技

- 安全质量检测类型

- 代码审计

- 所在地

- 北京,深圳,成都,杭州,南京,天津,武汉,重庆,安徽,上海,广州,贵州,辽宁,江西,河北,宁夏,河南,青海,湖北,山东,山西,湖南,甘肃,广西,江苏,四川,陕西,吉林,内蒙古,浙江,云南,新疆,西藏

- 检测类型

- 安全质量检测

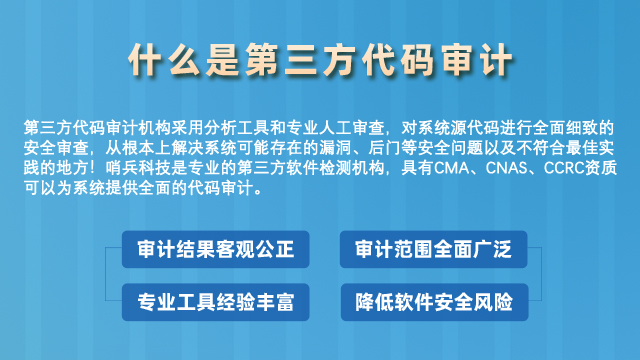

目前,国内主要的实验室或第三方测试机构资质,有CNAS认可及CMA认定。CMA是中国计量认证的缩写,它是一种行政许可,具有强制性;CNAS是由中国合格评定国家认可委员会组织评审的资质。CNAS是自愿的认可,适用于企业内部的实验室,也可以是中立的第三方实验室,包括国内外。总结来说,CMA和CNAS在性质、范围、评审机构、依据准则、报告作用、监管机制等方面都存在明显的区别。在不清楚自己需要哪一个章的报告的时候,要和咨询顾问充分沟通报告的用途。对于监管较严格的行业(金融、电力、医疗等),第三方代码审计可以作为系统已完成安全性测试的支撑材料。海口第三方代码审计安全评测费用

漏洞扫描和代码审计都是安全测试的重要工具,但它们的目的和应用范围有很大的不同。漏洞扫描(网络脆弱性扫描),是指基于漏洞数据库,通过扫描等手段对指定的远程或者本地计算机系统的安全脆弱性进行检测,发现可利用漏洞的一种安全检测行为。可以快速识别出所有已知的漏洞,并提供建议和报告来帮助我们了解系统或网站存在的安全风险。然而,由于漏洞扫描工具都是基于预先定义的漏洞数据库进行扫描的,因此漏洞扫描并不能发现新的、未知的漏洞。代码审计的优点是可以发现更深入的漏洞,并且可以发现未知的漏洞。但是,代码审计需要专业的技能和深入的知识,需要足够的时间和精力。此外,代码审计只能覆盖源代码,因此不能发现一些存在于已编译的二进制文件中的漏洞。海口第三方代码审计安全评测费用代码量是影响代码审计费用的重要因素之一,审计的代码行数越多,所需评估的内容就越多,工作量也将增加。

在审计源代码时,还可以采用正向追踪数据流和逆向溯源数据流两种方法。正向追踪数据流是指跟踪用户输入参数,来到代码逻辑,然后审计代码逻辑缺陷并尝试构造payload;逆向溯源数据流是指从字符串搜索指定操作函数开始,跟踪函数可控参数,审计代码逻辑缺陷并尝试构造payload。哨兵科技服务优势:

资质齐全,专业第三方软件测评机构持有CMA/CNAS/CCRC多项资质

高效便捷,可以线上和到场测试一般7个工作日内出具报告

收费合理,收费透明合理,性价比高,出具国家和行业认可的报告

口碑良好,为1000+企业提供软件测试服务,在行业内获得大量好评

专业服务,专业的软件产品测试团队,工程师一对一服务

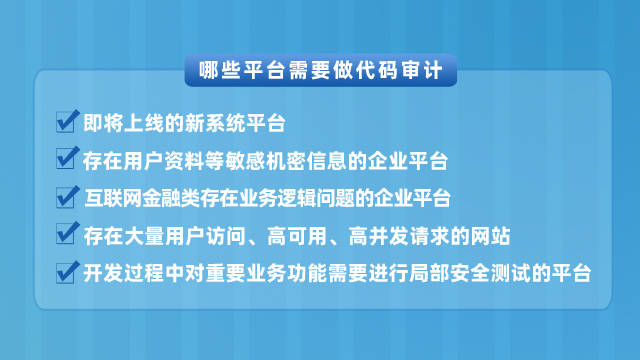

代码审计是一种以发现程序错误,安全漏洞和违反程序规范为目标的源代码分析。它是防御性编程范例的一个组成部分,它试图在软件发布之前减少错误。C和C++源代码是最常见的审计代码,因为许多稿级语言具有较少的潜在易受攻击的功能,比如Python。99%的大型网站以及系统都被拖过库,泄漏了大量用户数据或系统暂时瘫痪。此前,某国机场遭受勒索软件袭击,航班信息只能手写。提前做好代码审计工作,比较大的好处就是将先于hei客发现系统的安全隐患,提前部署好安全防御措施,保证系统的每个环节在未知环境下都能经得起攻击挑战。静态代码分析工具可以自动扫描代码,识别潜在的安全漏洞和编码错误。

随着信息技术的飞速发展,软件安全测试是确保软件应用程序安全性的过程,在进行软件安全测试时,应用安全、代码审计、漏洞扫描和渗透测试成为信息安全领域的四大重要环节。这四个点在确保软件应用程序的安全性方面起到了至关重要的作用。应用安全是指保护应用程序和数据不受未经授权的访问、篡改和破坏的能力。代码审计是对源代码进行人工或自动化审查,以查找潜在的安全漏洞和隐患。漏洞扫描是一种自动化技术,用于查找计算机系统中的漏洞和弱点。渗透测试模拟了真实嘿客攻击的过程,旨在评估软件应用程序的安全性。

对于监管严格的行业,如金融、电力、医疗等,第三方代码审计可以作为系统已完成安全性测试的支撑材料。海口第三方代码审计安全评测费用

代码审计作为一种系统性的安全检查手段,对于提升软件质量、预防安全漏洞、保障数据安全具有重要的作用。海口第三方代码审计安全评测费用

在源代码安全审计标准层面,《GB/T15532-2008计算机软件测试规范》规定了计算机软件生存周期内各类软件产品的基本测试方法、过程和准则,包括代码审查、走查和静态分析的静态测试方法。《GB/T34944-2017Java语言源代码漏洞测试规范》、《GB/T34943-2017C/C++语言源代码漏洞测试规范》和《GB/T34946-2017C#语言源代码漏洞测试规范》从语言层面,规定了不同开发语言源代码漏洞测试的测试总则和测试内容,适用于开发方或者第三方机构的测试人员利用自动化静态分析工具开展的源代码漏洞测试活动。《GJB/Z141-2004jun用软件测试指南》规定了jun用软件在其生存周期内各阶段测试的方法、过程和准则,采用静态测试方法和动态测试方法对软件进行测试,指导jun用软件的测试组织和实施。海口第三方代码审计安全评测费用

代码审计服务内容:系统所用开源框架包括反序列化漏洞,远程代码执行漏洞,spring、struts2安全漏洞,PHP安全漏洞等;应用代码关注要素:日志伪造漏洞,密码明文存储,资源管理,调试程序残留,二次注入,反序列化;API滥用:不安全的数据库调用、随机数创建、内存管理调用、字符串操作,危险的系统方法调用;源代码设计:不安全的域、方法、类修饰符未使用的外部引用、代码;错误处理不当:程序异常处理、返回值用法、空指针、日志记录;直接对象引用:直接引用数据库中的数据、文件系统、内存空间;资源滥用:不安全的文件创建/修改/删除,竞争冲凸,内存泄露;业务逻辑错误:欺骗密码找回功能,规避交易限制,越权缺陷C...

- 拉萨第三方代码审计检测多少钱 2024-12-04

- 上海第三方代码审计安全测试费用 2024-12-04

- 石家庄第三方代码审计测试机构哪家好 2024-12-03

- 海口第三方代码审计安全评测费用 2024-11-28

- 信息化项目安全检测 12-02

- 海口第三方代码审计安全评测费用 11-28

- 信息化项目安全检验检测价格 11-26

- 第三方小程序个人信息合规测评机构 11-25

- 软件安全检测公司 11-25

- 信息化项目测试机构 11-23

- 信息化平台验收检验检测费用 06-14

- 哪里有信息系统性能检验检测 06-12

- 第三方APP测试服务 06-11

- APP测试机构 06-10